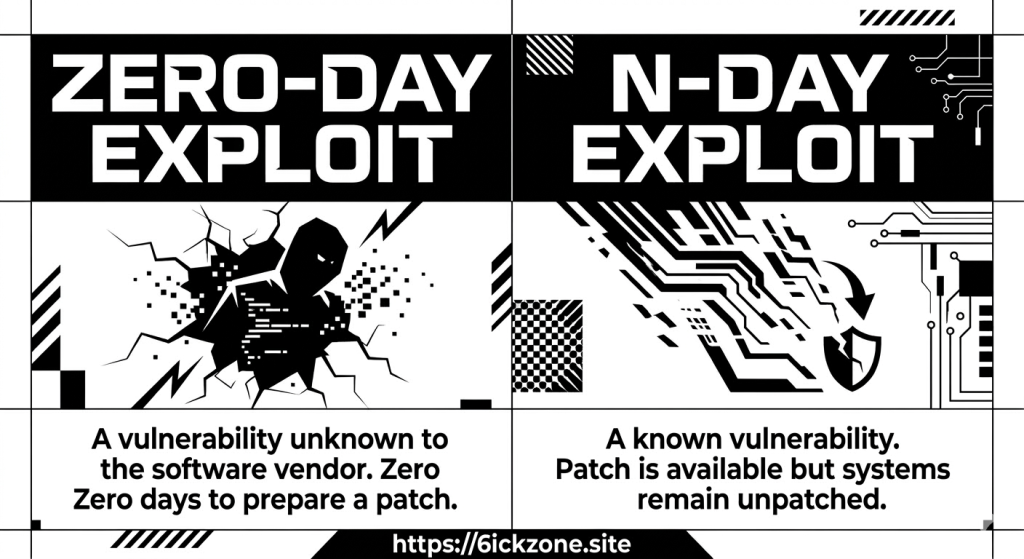

Zero-Day vs N-Day

Zero-Day vs N-Day: Perang Antara Ketidaktahuan dan Kecepatan Patching

Dalam dunia persilatan siber, informasi adalah senjata. Namun, informasi tentang kerentanan sistem memiliki masa kedaluwarsa. Perbedaan antara menjadi korban atau menjadi pemenang sering kali ditentukan oleh satu variabel: apakah vendor sudah tahu atau belum?

1. Zero-Day (0-Day): Senjata Pemusnah Massal yang Tak Terlihat

Definisi: Zero-Day adalah kerentanan keamanan yang belum diketahui oleh pembuat perangkat lunak (vendor) dan belum ada patch atau perbaikannya. Disebut “Zero-Day” karena vendor memiliki “nol hari” untuk memperbaiki masalah sebelum eksploitasi bisa terjadi.

Karakteristik 0-Day:

• Eksklusivitas: Hanya diketahui oleh penemu (hacker/peneliti) atau pembeli di pasar gelap.

• Tak Terdeteksi: Antivirus dan IPS konvensional biasanya gagal mendeteksi karena belum ada “signature” untuk serangan ini.

• Nilai Ekonomi: Bisa dijual seharga jutaan dolar (seperti di platform Zerodium) tergantung pada targetnya (iOS, Windows, Android).

2. N-Day: Ketika Lubang Sudah Diumumkan, Tapi Pintu Belum Dikunci

Definisi: N-Day adalah kerentanan yang sudah diketahui publik dan biasanya sudah memiliki patch resmi dari vendor. Huruf “N” merujuk pada jumlah hari sejak kerentanan itu dipublikasikan (1 hari, 10 hari, atau bahkan bertahun-tahun).

Jika Zero-Day adalah operasi intelijen yang rapi, maka N-Day adalah serangan brutal terhadap mereka yang malas melakukan update.

Karakteristik N-Day:

• Publik: Detail teknis (CVE) tersedia di database seperti NIST atau MITRE.

• Weaponization: Begitu patch dirilis, hacker melakukan reverse-engineering terhadap patch tersebut untuk membuat eksploitnya.

• Race Condition: Balapan antara hacker yang memindai server rentan vs admin yang melakukan instalasi patch.

3. Tabel Perbandingan:

| Fitur | Zero-Day (0-Day) | N-Day |

|---|---|---|

| Status Patch | Belum Ada | Sudah Tersedia |

| Pengetahuan Vendor | Nol / Tidak Tahu | Sudah Mengetahui |

| Biaya Eksploit | Sangat Mahal ($$$$$) | Murah / Gratis (Metasploit) |

| Pelaku Utama | APT (Negara), Elite Hacker | Script Kiddies, Botnet |

4. Mengapa N-Day Lebih Berbahaya

Banyak orang terlalu paranoid dengan Zero-Day, padahal secara statistik, N-Day lah yang menghancurkan sebagian besar infrastruktur web.

Ketika celah keamanan diumumkan (seperti Log4j atau ProxyLogon), para peretas langsung menjalankan bot otomatis untuk memindai seluruh IP di internet. Jika Anda menunda patching meski hanya 24 jam, server Anda sudah kemungkinan besar sudah disusupi.

“Zero-day adalah masalah bagi pemerintah dan korporasi raksasa. N-day adalah masalah bagi siapa pun yang merasa ‘update nanti saja’ tidak akan berakibat fatal.”

Kesimpulan: Lawan Ketidaktahuan dengan Disiplin

Anda mungkin tidak bisa mencegah serangan Zero-Day karena memang belum ada obatnya. Namun, membiarkan diri menjadi korban serangan N-Day adalah sebuah kelalaian.

Pertahanan terbaik bukan cuma soal firewall yang mahal, tapi soal seberapa cepat tim operasional Anda merespons publikasi kerentanan baru.