Chinese Mustang Panda Perbarui Backdoor CoolClient

Mustang Panda Perbarui Backdoor ‘CoolClient’: Kini Mampu Curi Data Browser dan Pantau Clipboard

Mustang Panda Perbarui Backdoor ‘CoolClient’: Kini Mampu Curi Data Browser dan Pantau Clipboard

Kelompok ancaman spionase, Chinese Mustang Panda, telah memperbarui backdoor CoolClient milik mereka ke varian baru. Varian ini diketahui mampu mencuri data login dari browser dan memantau aktivitas clipboard pengguna secara aktif.

Menurut laporan peneliti dari Kaspersky, malware ini juga digunakan untuk menyebarkan rootkit yang sebelumnya belum pernah terlihat. Meskipun begitu, analisis teknis mendalam mengenai rootkit tersebut akan diberikan dalam laporan mendatang.

Target Operasi dan Mekanisme Infeksi

Versi malware yang telah diperbarui ini terdeteksi dalam serangan yang menargetkan entitas pemerintah di Myanmar, Mongolia, Malaysia, Rusia, dan Pakistan. Serangan ini disebarkan melalui perangkat lunak sah dari Sangfor, sebuah perusahaan keamanan siber dan infrastruktur IT asal China.

Sebelumnya, operator CoolClient meluncurkan malware melalui teknik DLL side-loading dengan menyalahgunakan binary bertanda tangan (signed binaries) dari Bitdefender, VLC Media Player, dan Ulead PhotoImpact.

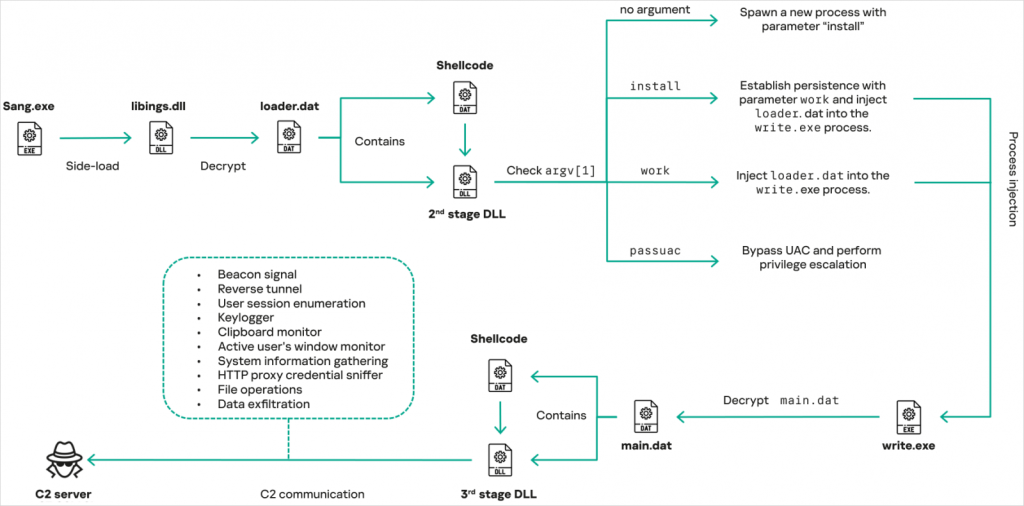

Analisis Teknis CoolClient

Backdoor CoolClient mengumpulkan rincian mendalam tentang sistem yang terinfeksi, termasuk nama komputer, versi sistem operasi, RAM, informasi jaringan, serta deskripsi dan versi modul driver yang dimuat. Malware ini menggunakan file .DAT terenkripsi dalam eksekusi multi-tahap dan mempertahankan eksistensinya (persistence) melalui modifikasi Registry, penambahan layanan Windows baru, dan scheduled tasks.

Kapabilitas Baru

Hal yang sepenuhnya baru dalam CoolClient versi terbaru adalah modul pemantauan clipboard, kemampuan untuk melacak judul jendela aktif (active window title tracking), dan sniffing kredensial proxy HTTP yang mengandalkan inspeksi paket mentah (raw packet inspection).

Selain itu, ekosistem plugin malware ini telah diperluas dengan:

- Plugin Remote Shell: Menjalankan proses cmd.exe tersembunyi untuk eksekusi perintah interaktif.

- Plugin Manajemen Layanan: Memungkinkan operator untuk membuat, menghentikan, atau menghapus layanan Windows.

- Plugin Manajemen File: Menyediakan operasi file tambahan seperti kompresi ZIP dan pemetaan drive jaringan.

Pergeseran Operasional

Sebuah perubahan penting lainnya adalah penggunaan token API terenkripsi untuk layanan publik sah seperti Google Drive atau Pixeldrain guna mengeksfiltrasi dokumen dan data browser. Hal ini dilakukan untuk mengelabui sistem deteksi keamanan jaringan.

Kaspersky mencatat ada tiga varian infostealer yang digunakan: Varian A menargetkan Chrome, Varian B menargetkan Edge, dan Varian C yang lebih fleksibel untuk semua browser berbasis Chromium.

Referensi: https://www.bleepingcomputer.com/news/security/chinese-mustang-panda-hackers-deploy-infostealers-via-coolclient-backdoor/