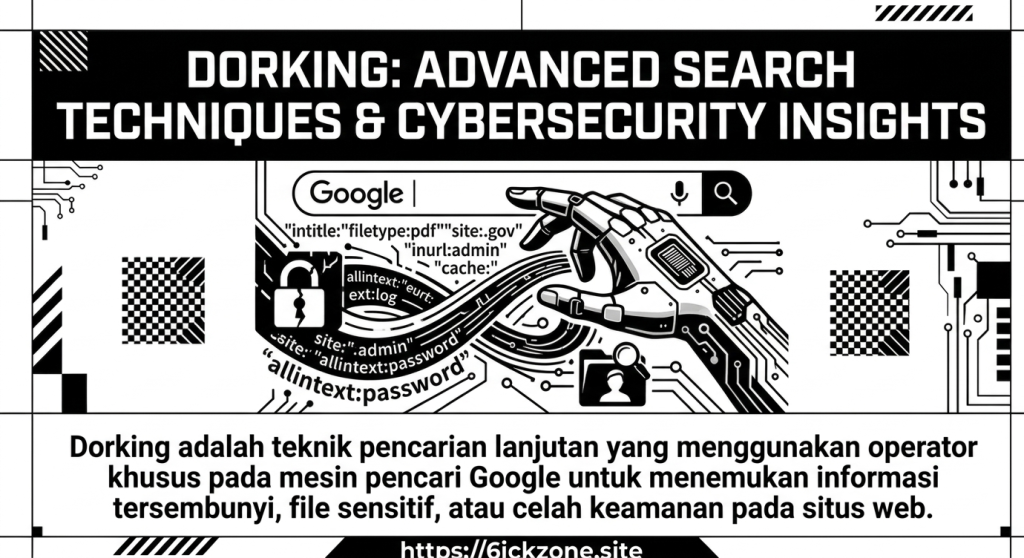

Dorking: Advance Search Techniques and Cybersecurity Insight

Dorking: Advance Search Techniques and Cybersecurity Insight

Dalam dunia Offensive Security, penyerang yang paling berbahaya bukanlah mereka yang memiliki 0-day tercanggih, melainkan mereka yang paling teliti saat melakukan pengintaian. Salah satu teknik pengintaian pasif paling legendaris namun tetap mematikan hingga saat ini adalah Dorking.

Dorking bukan sekadar mencari file di internet. Ini adalah seni memanipulasi algoritma pengindeksan mesin pencari untuk mengekspos data sensitif, miskonfigurasi server, hingga celah keamanan yang tidak sengaja terbuka ke publik. Mari kita bedah ekosistem Dorking modern melampaui sekadar Google.

1. Google Dorking: Sang Pionir (GHDB)

Google memiliki bot crawler paling agresif di dunia. Teknik Google Hacking memanfaatkan operator pencarian tingkat lanjut untuk memfilter hasil yang spesifik.

Operator Esensial:

intitle:Mencari kata spesifik pada judul halaman web.inurl:Mencari parameter atau direktori tertentu pada URL.filetype:Memfilter ekstensi file (log, sql, bak, env, pdf).site:Membatasi pencarian pada domain atau TLD tertentu (.gov, .edu).cache:Melihat versi halaman yang disimpan Google (berguna jika situs sudah offline).

2. Bing & DuckDuckGo: Alternatif Pengintai

Jangan meremehkan Bing. Terkadang Bing mengindeks direktori yang sudah diblokir oleh robots.txt di Google. Bing juga memiliki operator unik seperti ip: untuk mencari situs lain yang berada dalam satu alamat IP (Reverse IP Lookup).

Sementara itu, DuckDuckGo sering kali memberikan hasil yang tidak terfilter oleh personalisasi algoritma, memberikan pandangan yang lebih objektif terhadap target global.

3. FOFA & Shodan: Search Engine untuk Praktisi InfoSec

Jika Google mencari konten, FOFA dan Shodan mencari infrastruktur. Ini adalah tempat di mana Dorking menjadi sangat teknis. Anda bisa mencari versi spesifik dari Apache yang rentan, sertifikat SSL yang kadaluarsa, hingga dashboard admin router yang terbuka.

[EXAMPLES : ADVANCED_DORKING_QUERY]

# FOFA Query (Cari ThinkPHP Vulnerable)

app=”ThinkPHP” && header=”X-Powered-By: ThinkPHP”

# Shodan Query (Cari Jenkins Unauthenticated)

“X-Jenkins” “200 OK” -transport:443

The Hacker’s Philosophy

“Satu baris dork yang tepat bisa mengungkap lebih banyak rahasia daripada seribu kali brute-force.”

Dorking adalah gerbang awal menuju eksploitasi yang sukses. Pada artikel berikutnya, kita akan membedah daftar Fresh Dork 2026 berdasarkan kategori spesifik seperti Bypass, SQLi, dan Config Leak.